V2EX = way to explore V2EX 是一个关于分享和探索的地方

Sign Up Now For Existing Member Sign In

请不要把任何和邀请码有关的内容发到 NAS 节点。

邀请码相关的内容请使用 /go/in 节点。

如果没有发送到 /go/in,那么会被移动到 /go/pointless 同时账号会被降权。如果持续触发这样的移动,会导致账号被禁用。

邀请码相关的内容请使用 /go/in 节点。

如果没有发送到 /go/in,那么会被移动到 /go/pointless 同时账号会被降权。如果持续触发这样的移动,会导致账号被禁用。

This topic created in 1821 days ago, the information mentioned may be changed or developed.

情况如下:

1. 我是黑群晖玩家,系统是 ds918+

2. 使用的是淘宝上的 FRP 代理服务,FRP 的配置文件是我自己本人设置的

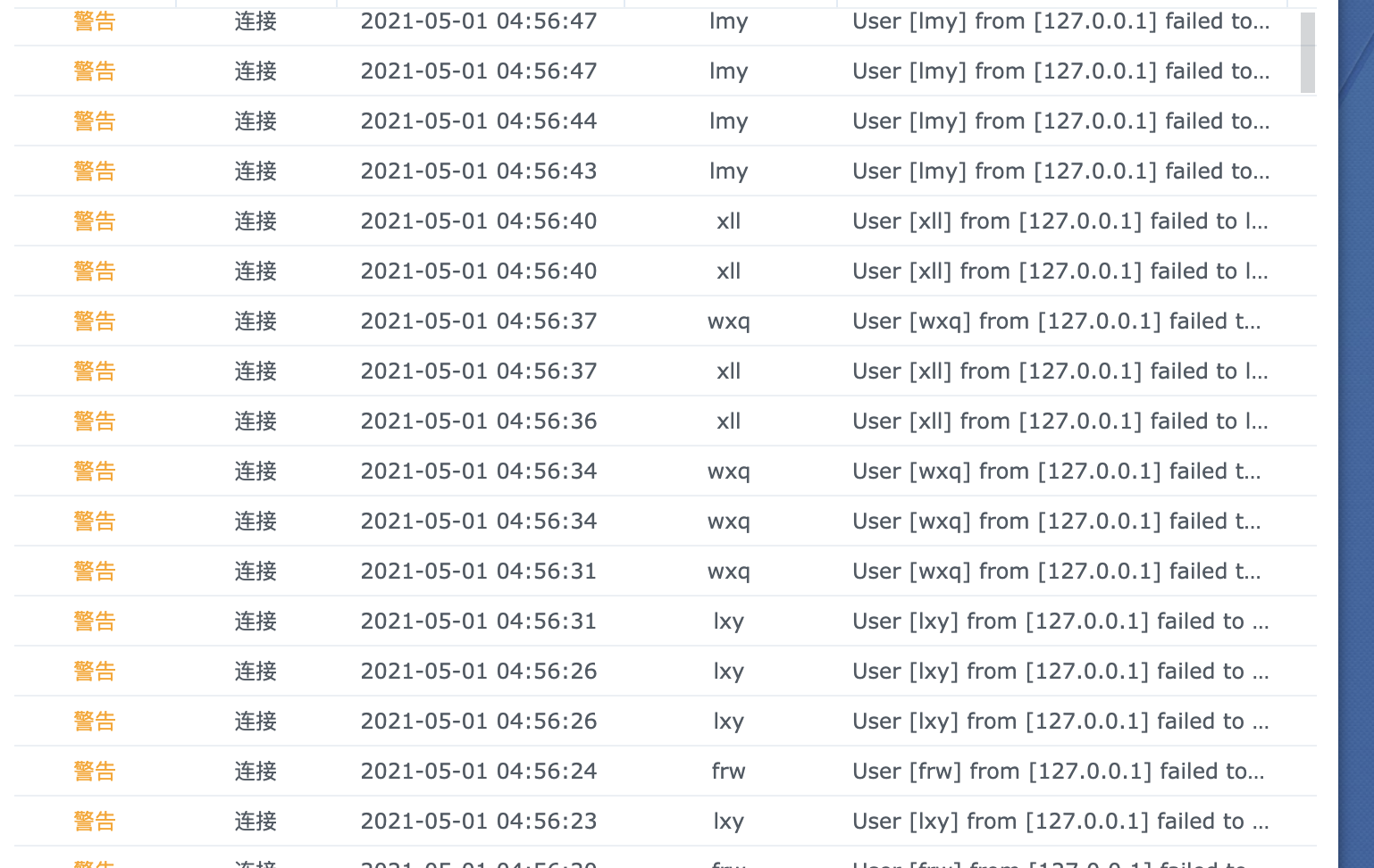

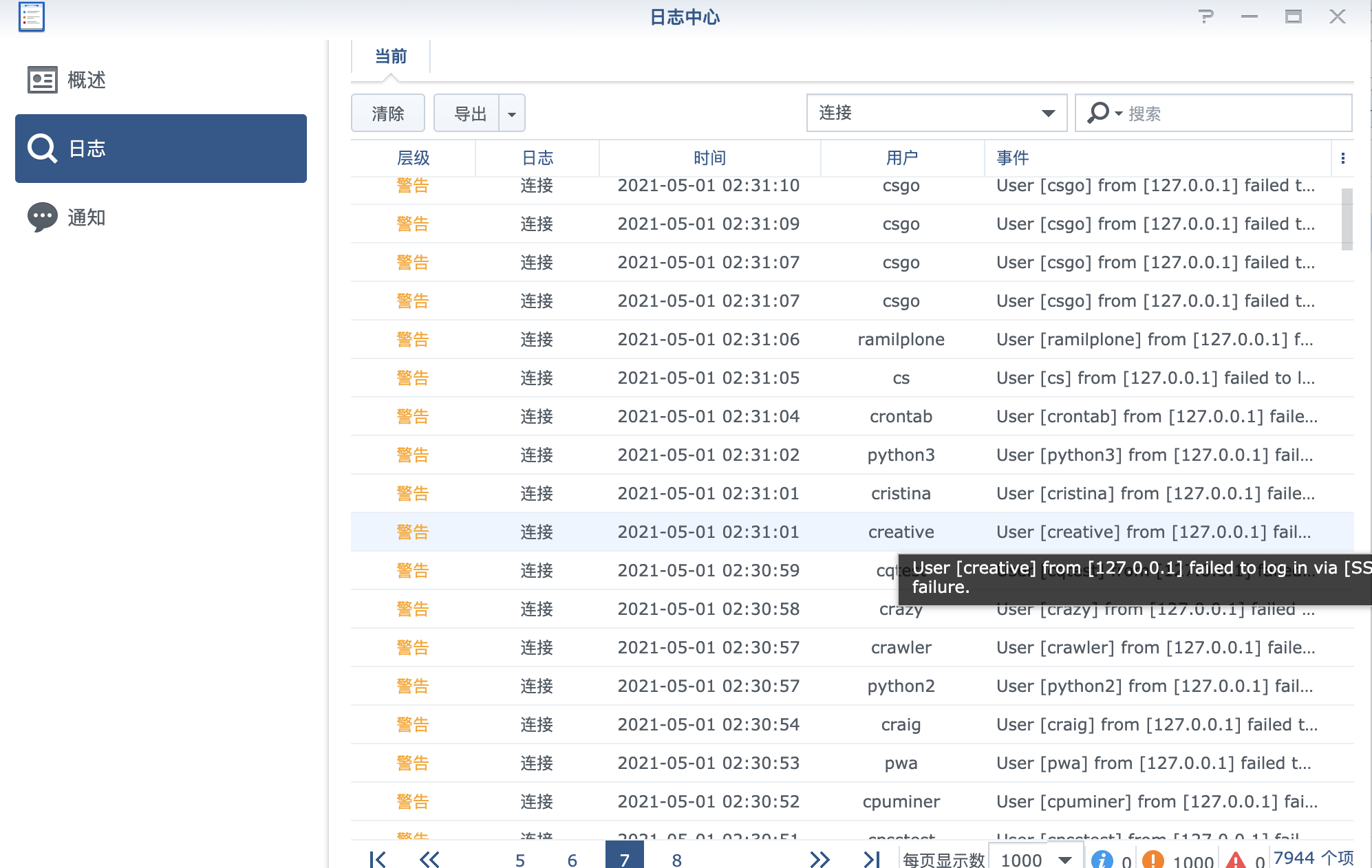

今天检查了一下群晖登陆日志,发现有很多本地的失败的登陆日志,而且并不是我的系统的用户名,感觉很奇怪。想到先前 V2EX 上看到的电视盒子登陆家里群晖的帖子,想问一下各位大佬,这种问题排查有什么思路吗?

Supplement 1 May 1, 2021

谢谢各位大佬,问题应该出在淘宝买的frp服务上面。

目前我采取以下措施提高安全性:

1. 日常关闭sh且不用22端口; 2. 打开两步验证 3. 不要在淘宝上购买公用的frp服务,建议自己买一个服务器来搭建frp 4. 打开自动banIP功能 1 venster May 1, 2021 via Android 看上去不像是被爆破,看用户名倒像是有人错误的登陆了这个 nas |

2 csidez OP @venster 阿!并不是,我刚刚翻了后面的日志,全是今天凌晨的 10 多页都这样,在不断尝试 ssh 登陆  |

3 maleclub May 1, 2021 via Android 该密钥登录,解君愁....其他服务开 otp 两步验证 |

4 geniussoft May 1, 2021 首先,你的 NAS 能否从公网访问呢?如果不,岂不是 FRP 首先出了问题(常见)。 其次,SSH 建议用的时候再开。 再其次,只要做好相关设置,并使用独立的强密钥,其实也不怕别人爆破。 |

5 csidez OP @maleclub 嗯嗯 我现在 关闭了 ssh,增加了两步验证。可是我很困扰一个问题是,发生这种情况说明我家局域网肯定有什么漏洞或者被哪个系统被植入了什么东西,让我感觉非常不安全。我希望有什么办法能定位到底是哪个入口使别人来暴力破解我的群晖 |

6 csidez OP @geniussoft 谢谢大佬,我仔细想想应该也是 frp 服务上出的问题。我去研究研究看看。 |

7 LokiSharp May 1, 2021 via iPhone 最好还是自己整个公网 ip 自己整 VPN 之类的,公网端口只开个 VPN 的 |

8 dLvsYgJ8fiP8TGYU May 1, 2021 你从公网(用移动数据)访问家里 NAS 用的是 IP 地址还是域名?这个 IP 或者域名是你自己注册的还是购买其他人提供的?是否有其他人(比如淘宝卖家、这个卖家的其他客户)可能知道这个 IP 或者域名? 如果其他人可能知道这个 IP 或者域名,问题不一定出在你家局域网内。可能只是单纯别人输入错误的地址,或者这个 IP 或者域名被互联网上其他人盯上了,在尝试爆破 |

9 dLvsYgJ8fiP8TGYU May 1, 2021 接上一条: 同意 @LokiSharp,更好的方案是自己开一个有公网 IP 的云服务器做中转。 这样既可以通过防火墙禁止特定高危 IP 地址段尝试访问你的中转服务,也可以设置仅允许白名单 IP 地址段使用服务,依照你自己的需求灵活配置。 出现了可疑访问也可以通过查询服务器日志,看看是谁在尝试爆破攻击,必要时把对方的 IP 地址段给 block 了 |

10 xinh May 1, 2021 via iPhone 记得在 v2 前几天见过一个帖子,一样的情况也是用 frp 服务 |

11 yungo8 May 1, 2021 via Android 应该 frp 的问题,穿透本身就是显示 127.0.0.1 。你可以打开 frp 的日志,去看看 frpc 的日志 |

12 kav2007 May 1, 2021 via Android @csidez #2 这么多 ssh 尝试登录,绝对是有问题的。frp 内网穿透,把服务暴露在公网本来就很危险。远不如 vpn 安全。 |

13 NSAgold May 1, 2021 via Android 来源是 127.0.0.1 那就是 frp 的问题 |

14 Lemeng May 1, 2021 from 127.0.0.1 很明显了 |

15 opengps May 1, 2021 前几天的帖子里见过,这是 frp 转发来的访问,很可能外网正在遭受扫描爆破 |

16 ji39 May 1, 2021 那么用户名对应的密码是什么 |

17 7gugu May 1, 2021 基本都是爆破,我开了超过五次就自动 banIP,能够有效解决这个问题。 |

18 csidez OP @dLvsYgJ8fiP8TGYU 谢谢大佬,我的 frp 服务是淘宝上买的,问题应该就出在这个上面。现在已经把 frp 服务关掉了。准备自己去弄一个服务器搭建 frp 。 |

19 csidez OP @7gugu 最气的是,127.0.0.1 这个是不能被 ban 的。比如我的 nas 内网 IP 是 192.168.1.119 ,这个 119 地址是可以被 ban,而 127.0.0.1 是不会被 ban 的 |

20 s1e42NxZVE484pwH May 2, 2021 via iPhone 我这里显示是我的路由器 ssh 登陆 nas,然后被群晖 ban 了 ip |

21 penginv2 Jul 10, 2022 我最近也有这个现象很头大,我是白群晖,动态公网 IP, 域名使用的 nas 自带的 DDNS, 已关闭 nas 的 SSH, 路由是 openwrt ,禁止了 22 端口转发,但是 nas 日志里还是有很多来自路由网关地址的 ssh 访问。。。。 User [root] from [192.168.3.1] failed to log in via [SSH] due to authorization failure. |